视频教程:

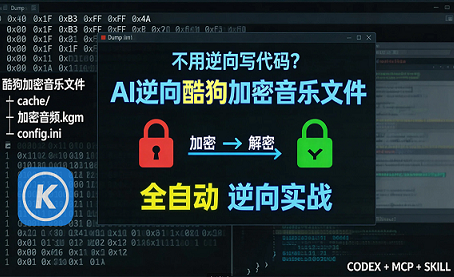

AI逆向工程实战:CODEX+MCP+SKILL全自动分析酷狗音乐加密文件并生成解密脚本(二进制文件结构分析与自动化逆向解密实现)

新版本 web/android/win reverse SKILL 已在知识星球发布。

本站所有资源版权均属于原作者所有,这里所提供资源均只能用于参考学习使用,请在下载后24小时内删除,严禁商用。若由于商用引起版权纠纷,一切责任均由使用者承担。

【注意:本站发布资源来源于网络搜集,均有较强时效性,请在下载前注意查看文章资源发布或更新时间,距离当前时间太久的资源不建议下载,特别是安卓专区相关资源,会有大概率失效无法使用】

评论(0)